WAF 防火墙

GMSSH WAF 防火墙是一款专为 Linux 服务器设计的 Web 应用防火墙管理工具。它提供直观的图形化界面,涵盖首页大屏、防护事件、网站防护、黑白名单、全局配置、防护规则、攻击告警与设置八大核心模块,在应用层为您的 Web 服务提供全方位安全防护。

核心功能说明

WAF 防火墙围绕 Web 应用安全防护的完整工作流,提供八大核心模块:

| 模块 | 定位 | 核心能力 |

|---|---|---|

| 首页 | 安全态势总览 | WAF 大屏实时监控、拦截统计、攻击趋势 |

| 防护事件 | 事件记录 | 历史防护事件查看与分析 |

| 网站防护 | 站点级防护 | 按站点维度的防护策略配置 |

| 黑白名单 | 访问控制 | IP/URL 等黑白名单管理 |

| 全局配置 | 全局参数 | WAF 全局防护参数设置 |

| 防护规则 | 规则管理 | 防护规则的创建与管理 |

| 攻击告警 | 告警通知 | 攻击告警策略与通知配置 |

| 设置 | 系统设置 | WAF 防火墙系统级设置 |

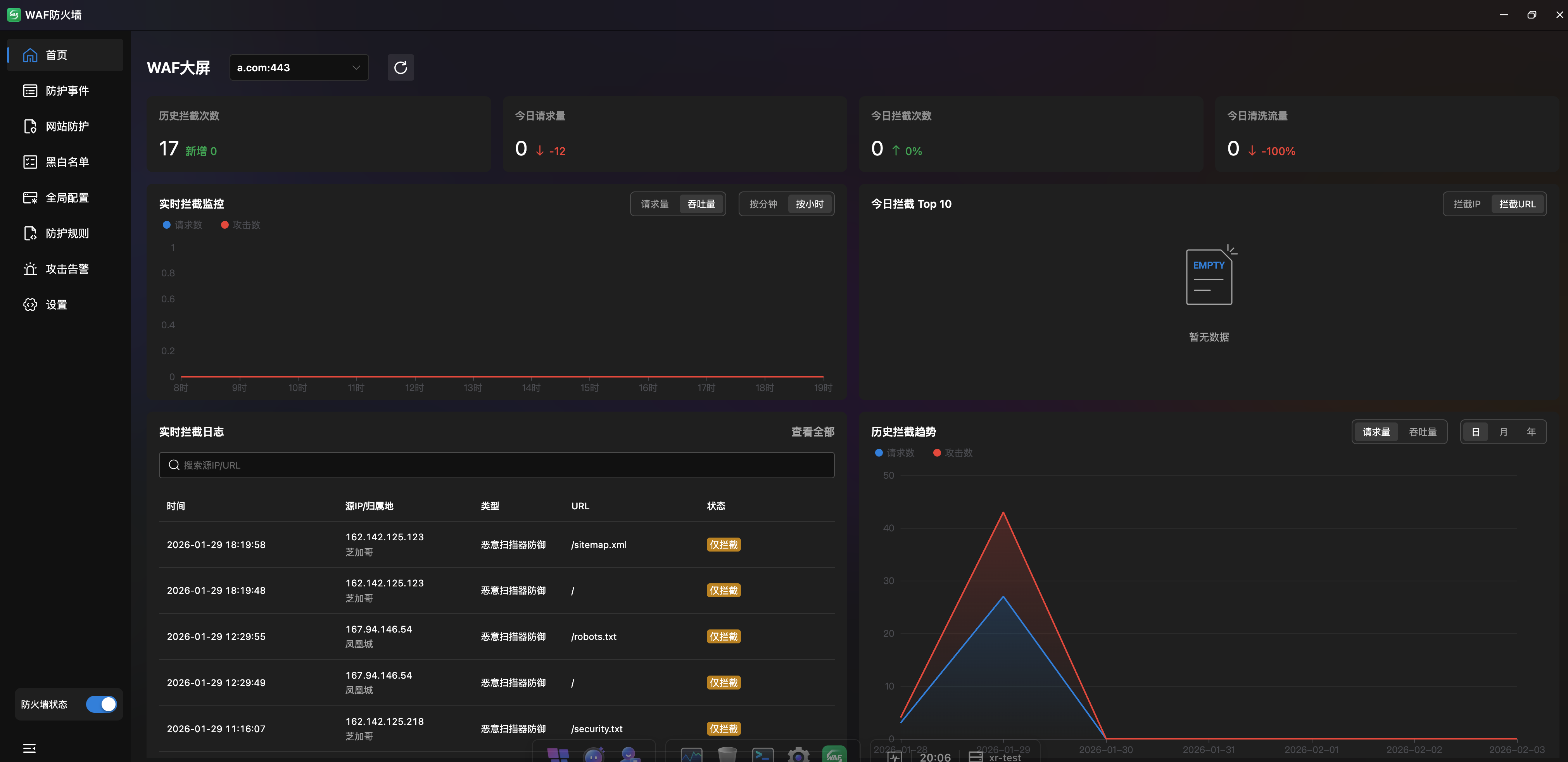

初始化

首次打开 WAF 防火墙时,系统会自动检测 WAF 环境状态。若未初始化,将自动执行初始化流程。

- 自动检测:提示「WAF 环境未初始化,请先初始化环境」,点击「正在初始化」按钮开始初始化。

- 预计耗时:初始化预计需要 30 秒至 1 分钟。

- 查看日志:初始化过程中可点击「查看日志」按钮,实时查看初始化进度。

- 防火墙状态:左下角展示防火墙开关,初始化完成后可切换开启/关闭。

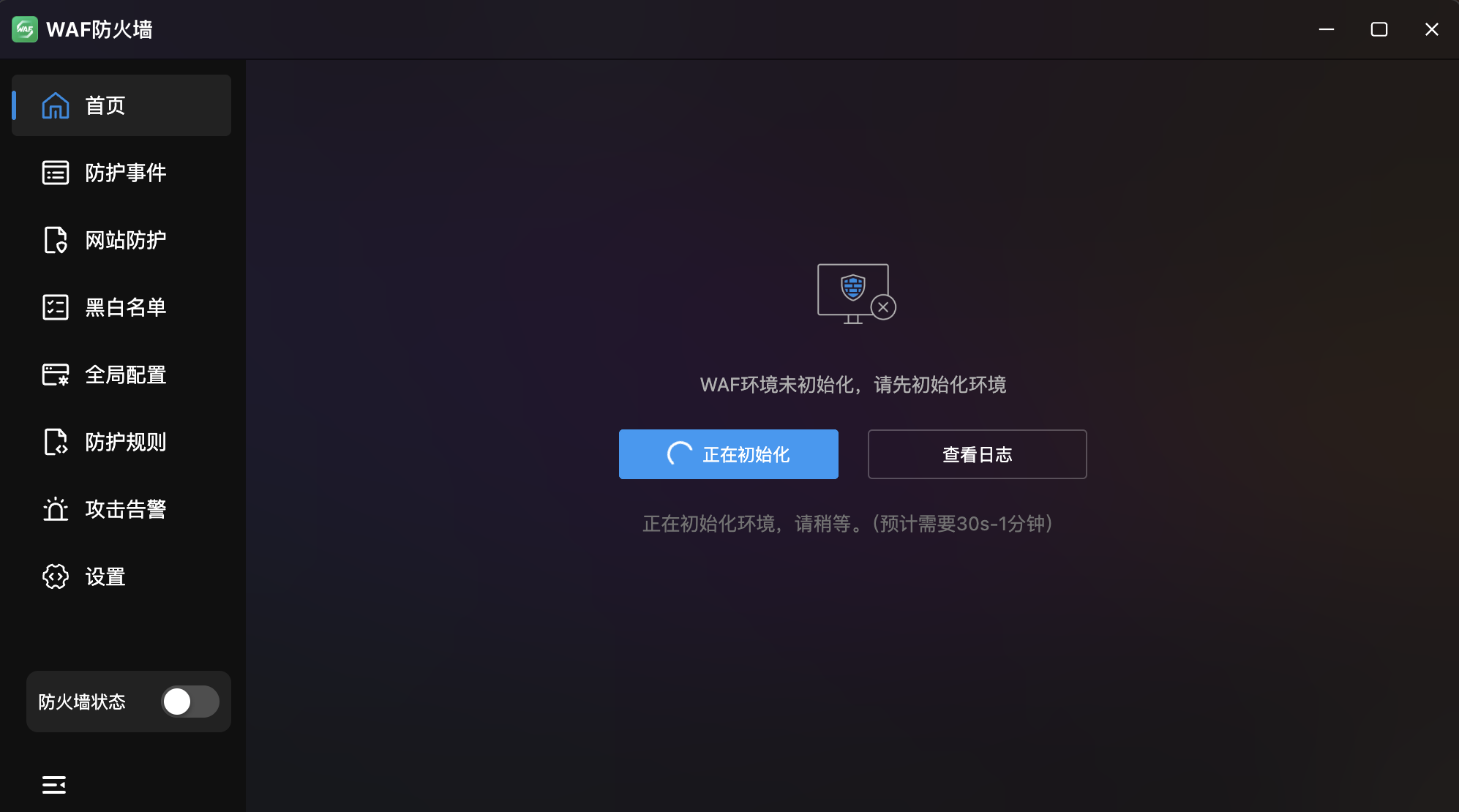

首页

WAF 安全态势实时大屏。首页以数据大屏形式集中展示 WAF 的实时防护状态与攻击趋势,支持按站点筛选。

核心指标

顶部以四大卡片展示关键安全指标:

| 指标 | 说明 |

|---|---|

| 历史拦截次数 | 累计拦截的攻击总次数,标注新增数量 |

| 今日请求量 | 今日总请求数,附带环比变化百分比 |

| 今日拦截次数 | 今日拦截的攻击次数,附带环比趋势 |

| 今日清洗流量 | 今日清洗的恶意流量总量,附带环比趋势 |

实时拦截监控

以折线图实时展示请求数与攻击数的变化趋势:

- 数据维度:支持「请求量」与「吞吐量」两种视图切换。

- 时间粒度:支持「按分钟」与「按小时」两种时间粒度。

今日拦截 Top 10

以水平条形图展示今日攻击类型/IP/URL 排行:

- 视图切换:支持「拦截IP」与「拦截URL」两种排行维度。

- 攻击分类:按攻击类型分色展示(如 XSS 攻击、SQL 注入、CC 攻击、DDoS 等)。

实时拦截日志

以表格形式展示最新的拦截记录:

| 列 | 说明 |

|---|---|

| 时间 | 拦截发生的时间 |

| 源IP/归属地 | 攻击来源 IP 及地理归属 |

| 触发类型 | 触发的攻击类型(如 XSS 攻击) |

| 请求URL | 被攻击的目标 URL |

| 状态 | 处置结果(临时封锁 / 仅拦截) |

- 搜索:支持按源 IP 或 URL 搜索。

- 查看全部:点击「查看全部 >」跳转至防护事件完整列表。

历史拦截趋势

以折线图展示历史攻击趋势:

- 数据维度:支持「请求量」与「吞吐量」切换。

- 时间范围:支持「日」「月」「年」三种时间跨度。

- 双线对比:同时展示请求数与攻击数趋势,直观对比攻击占比变化。

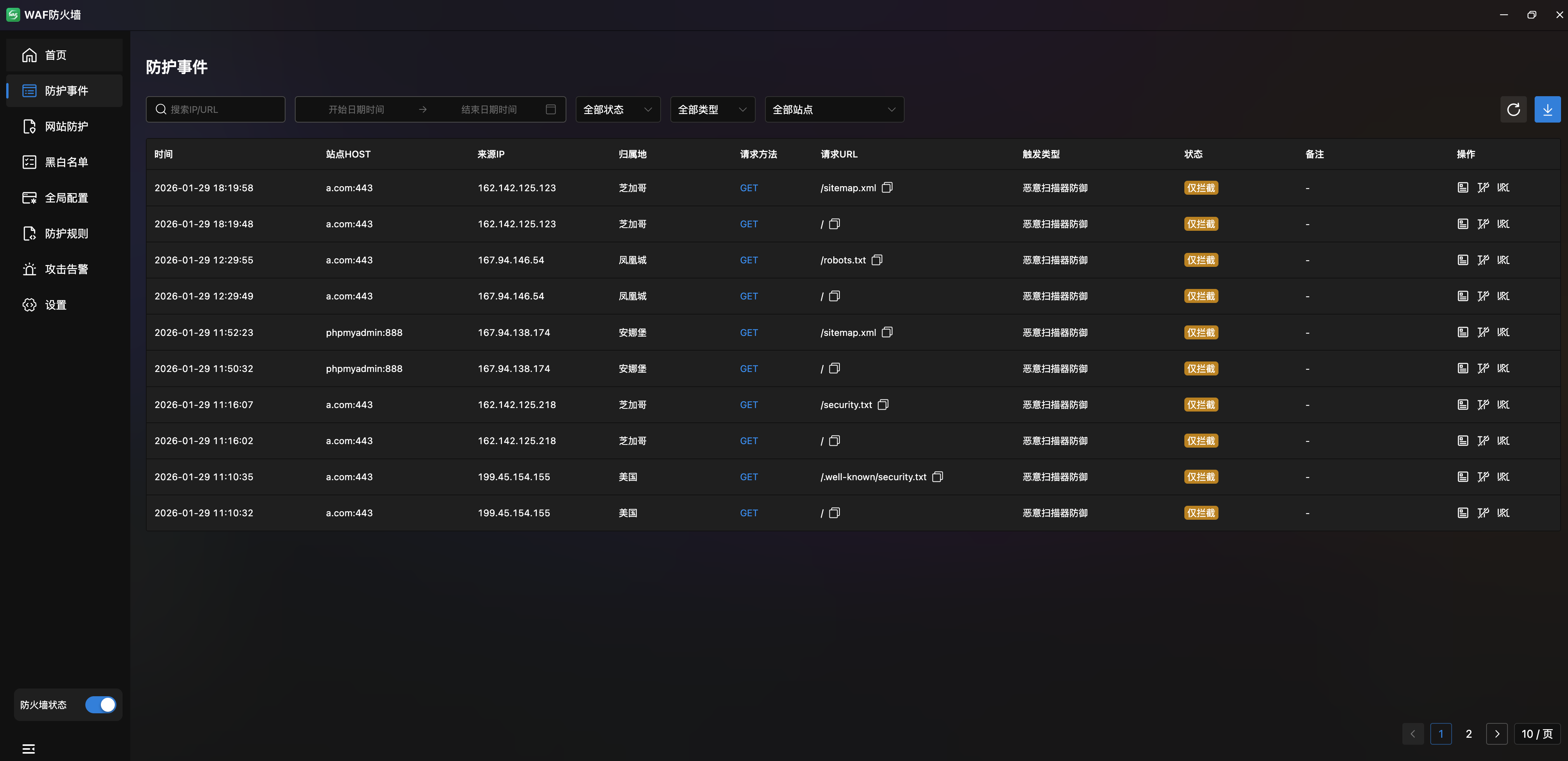

防护事件

历史防护事件全量记录。防护事件模块以表格形式记录所有被 WAF 拦截或封锁的攻击请求,支持多维度检索与详情查看。

- 事件列表:以表格展示所有防护事件,包含以下列:

| 列 | 说明 |

|---|---|

| 时间 | 事件发生时间 |

| 站点 HOST | 被攻击的站点域名 |

| 来源IP | 攻击来源 IP 地址 |

| 归属地 | IP 地理归属(如武汉、南京等) |

| 请求方法 | HTTP 方法(GET / PUT / POST 等) |

| 请求URL | 被攻击的目标 URL(鼠标悬停可查看完整 URL) |

| 触发类型 | 攻击类型(XSS 攻击、CC 攻击等) |

| 状态 | 处置结果(临时封锁 / 仅拦截) |

| 备注 | 封锁方式说明(封锁 IP / 封锁 IP 访问 URL) |

- 筛选条件:支持按 IP/URL/UA 搜索、时间范围筛选、状态筛选。

- 导出:右上角提供下载按钮,支持导出事件记录。

事件详情

点击事件记录可查看完整的攻击详情:

- 状态卡片:顶部展示处置状态(仅拦截 / 临时封锁)与封锁时长。

- 请求信息:

| 字段 | 说明 |

|---|---|

| 时间 | 事件发生的精确时间 |

| 站点 HOST | 被攻击的站点域名 |

| 来源 IP | 攻击来源 IP |

| 归属地 | IP 地理归属(国家/省份) |

| 请求方法 | HTTP 请求方法 |

| 请求URL | 完整的请求路径与参数 |

| User-Agent | 客户端标识信息 |

| 触发类型 | 触发的攻击规则类型 |

- 检测到的恶意内容:以代码高亮形式展示被检测到的恶意载荷(如

<script>alert(1)</script>)。 - 完整的HTTP报文:可展开/收起的完整 HTTP 请求报文,包含请求行、请求头等。

- 快捷操作:底部提供「拉黑IP」与「拉黑URL」按钮,一键将攻击源加入黑名单。

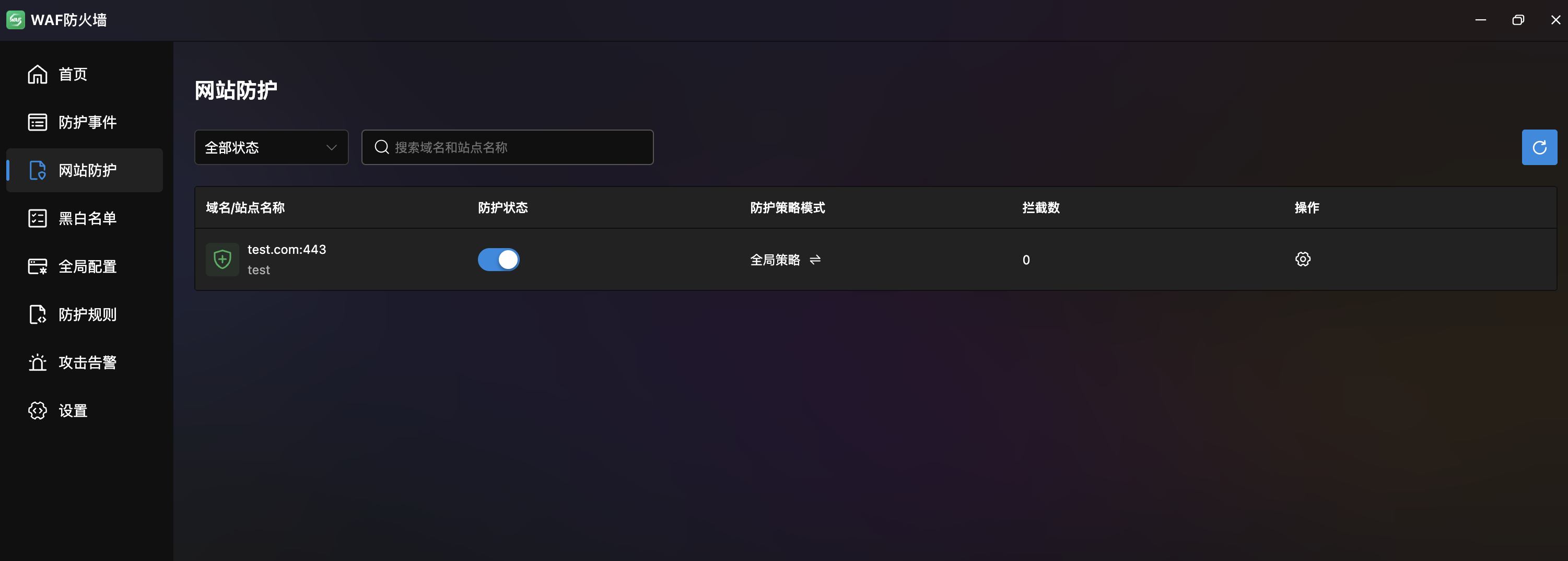

网站防护

站点级防护策略管理。网站防护模块针对每个站点独立配置防护策略,实现精细化的站点级安全管控。

- 站点列表:以表格展示所有已接入 WAF 的站点,包含域名/站点名称、防护状态(开关)、防护策略模式(私有策略)、拦截数与操作列。

- 筛选:支持按状态筛选与按域名/站点名称搜索。

- 防护状态:每个站点提供独立的开关控制,鼠标悬停显示「防护中」状态提示。

站点级策略配置

点击站点操作进入站点级防护策略配置,界面结构与全局配置一致,提供六大标签页的独立配置:

- 防 CC 攻击:为该站点独立配置 URL 级 CC 防御、URL 人机验证、API CC 防御、静态文件防护与目录扫描防御。

- 请求合规防御:站点级的机器人防护、HTTP 请求过滤与国内外访问限制。

- 防注入攻击:站点级的 SQL 注入、命令执行、XSS 与 Cookie 防御开关。

- 防资源滥用:站点级的恶意下载、URL 保护与文件上传安全防护。

- 防自动化与爬虫:站点级的爬虫与扫描器防御。

- 敏感词:站点级的响应脱敏与请求敏感词拦截。

提示

站点级配置优先级高于全局配置,可根据不同站点的业务特性进行差异化防护。

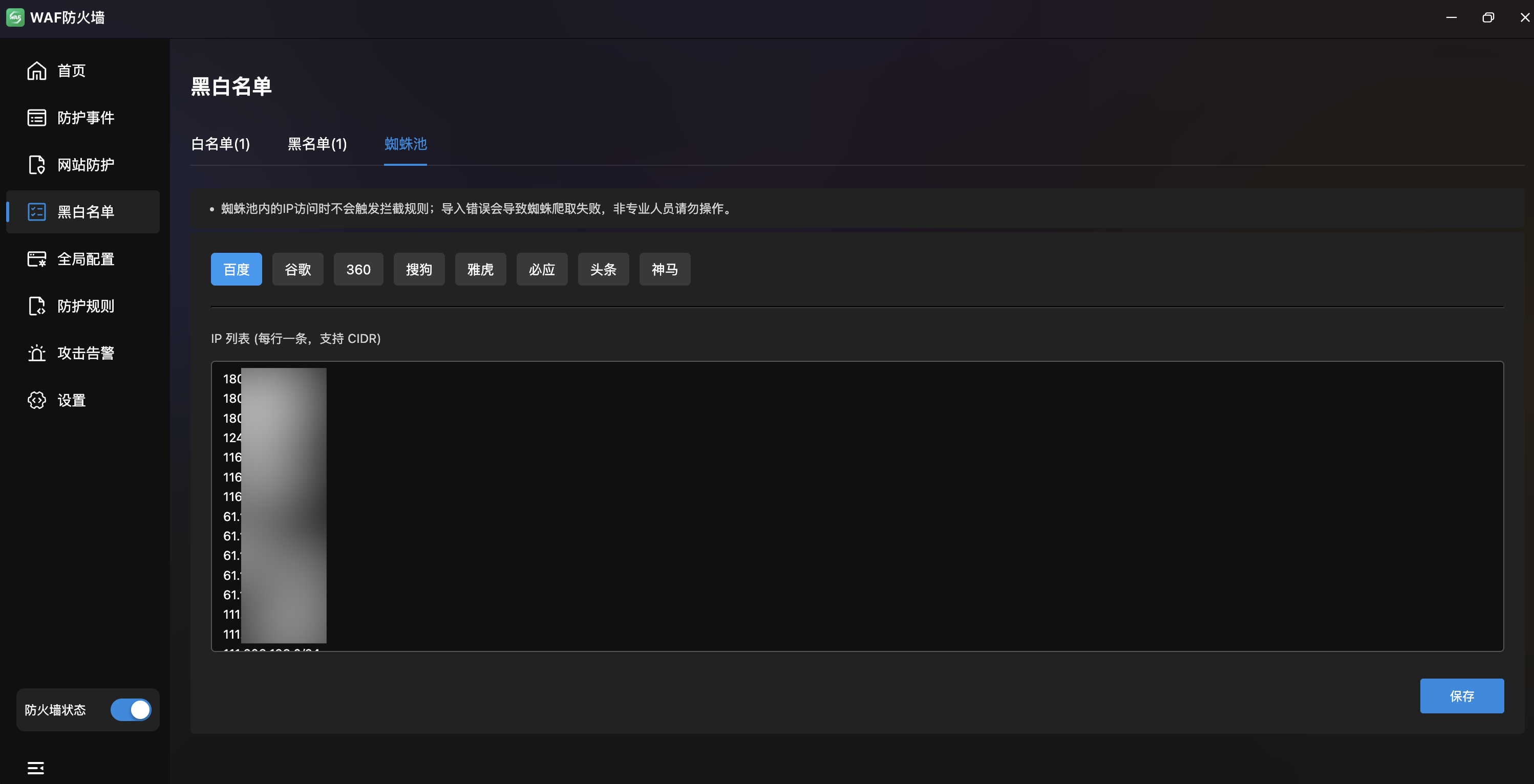

黑白名单

多维度访问控制管理。黑白名单模块提供「白名单」「黑名单」与「蜘蛛池」三个标签页,支持 IP、UA、URL 三种类型的规则管理。

白名单

- 规则列表:以表格展示所有白名单规则,包含 IP/UA/URL、类型、备注与操作列。支持拖拽排序。

- 类型筛选:顶部提供类型下拉菜单(全部类型 / IP / UA / URL),配合搜索框快速定位规则。

- 操作:提供导入、导出、新增三个按钮;每条规则支持编辑与删除。

- 白名单中的请求将直接放行,不经过任何防护规则检测。

黑名单

- 规则结构与白名单一致:同样支持 IP、UA、URL 三种类型。

- 黑名单中的请求将直接拦截,不允许访问任何站点资源。

蜘蛛池

- 搜索引擎蜘蛛白名单:预置主流搜索引擎蜘蛛的 IP 段管理,保障 SEO 收录不受 WAF 影响。

- 引擎切换:以标签页形式切换不同搜索引擎:

百度·谷歌·360·搜狗·雅虎·必应·头条·神马。 - IP 列表编辑:每个引擎提供文本编辑区域,每行一条 IP 或 CIDR 段(如

180.76.15.0/24)。 - 注意事项:蜘蛛池内的 IP 访问时不会触发拦截规则;导入错误会导致蜘蛛爬取失败,非专业人员请勿操作。

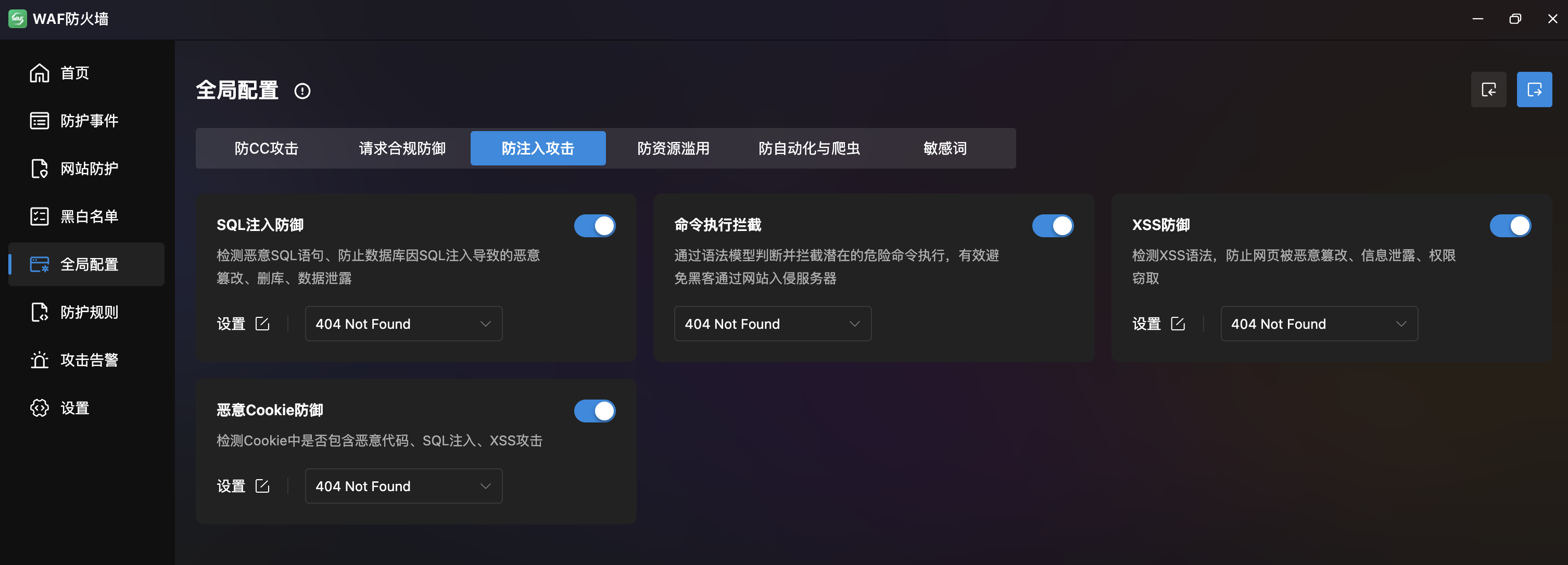

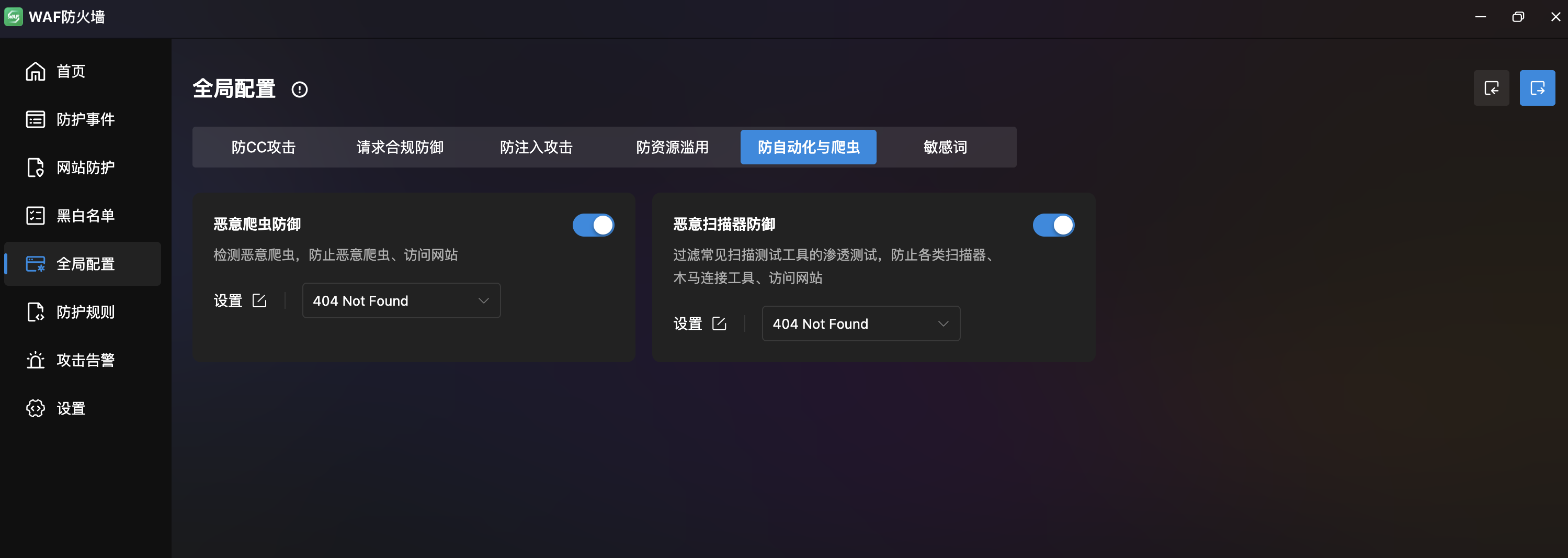

全局配置

WAF 全局防护策略管理。全局配置模块提供六大标签页,覆盖 CC 防护、合规防御、注入防护、资源滥用防护、自动化防御与敏感词过滤。

防 CC 攻击

以卡片形式展示五项 CC 防护策略:

| 功能 | 说明 |

|---|---|

| URL级CC防御 | 单 URL 的 CC 防御规则,优先级高于 URL 白名单。设置项包含匹配模式、URL 地址、访问时间/次数、验证级别、封锁时间/类型与响应页面 |

| URL人机验证 | 独立设置指定 URL 的人机验证规则,支持完全匹配与正则匹配 |

| API CC防御 | 针对白名单中部分接口的 CC 防御,设置项包含匹配模式、URL、访问时间/次数、封锁时间/类型 |

| 静态文件防护 | 默认不防护 JS、CSS、GIF、JPG、JPGE、PNG;非被刷图片流量不建议一直开启 |

| 目录扫描防御 | 通过访问 URL 产生的 404 链接进行防御,可配置访问时间(秒)与访问次数阈值 |

请求合规防御

以卡片形式展示三项合规防护策略:

| 功能 | 说明 |

|---|---|

| 机器人防护 | 在被非浏览器攻击时开启,应用于所有网站(有 CDN 的网站可能存在部分误报) |

| HTTP请求过滤 | 提供三个子标签页:请求类型过滤(按 URL 限制 HTTP 方法)、请求头过滤(限制各 Header 最大长度)、请求数量过滤(参数最大长度、Post/Get 参数最大数量、base64 解码开关) |

| 禁止国内外访问 | 禁止中国以外地区或中国区域(包括港澳台)访问站点,支持按国内/国外分别配置 IP 列表(CIDR 格式) |

防注入攻击

以卡片形式展示四项注入防护策略:

| 功能 | 说明 |

|---|---|

| SQL注入防御 | 检测恶意 SQL 语句,防止数据库因 SQL 注入导致的恶意篡改、删库、数据泄露。内置多条规则(文件包含、SSRF、JAVA 代码执行、SQL 注入、XSS 等),每条规则可独立开关 |

| 命令执行拦截 | 通过语法模型判断并拦截潜在的危险命令执行,有效避免黑客通过网站入侵服务器 |

| XSS防御 | 检测 XSS 语法,防止网页被恶意篡改、信息泄露、权限窃取。内置目录保护、PHP 协议过滤、base64 解码检测、系统函数拦截等多条规则 |

| 恶意Cookie防御 | 检测 Cookie 中是否包含恶意代码、SQL 注入、XSS 攻击,支持自定义过滤规则 |

防资源滥用

以卡片形式展示三项资源滥用防护策略:

| 功能 | 说明 |

|---|---|

| 恶意下载防御 | 检测恶意下载,防止备份文件、源代码、其他关键数据被下载。内置多条过滤规则 |

| URL 保护防御 | 整合指定参数访问、禁止执行 PHP、禁止访问的 URL。提供两个子标签页:整合指定参数访问(匹配模式+URL+参数限制)、禁止执行 PHP 的 URL |

| 文件上传安全防护 | 防止恶意文件上传与绕过攻击,支持标准格式校验与扩展名/MIME 拦截。提供合法文件类型白名单与已拦截文件类型两个标签页 |

防自动化与爬虫

以卡片形式展示两项自动化防护策略:

| 功能 | 说明 |

|---|---|

| 恶意爬虫防御 | 检测恶意爬虫,防止恶意爬虫访问网站。设置中提供 UA 列表管理,预置 WPScan、HTTrack、antSword、harvest 等常见恶意工具标识 |

| 恶意扫描器防御 | 过滤常见扫描测试工具的渗透测试,防止各类扫描器、木马连接工具访问网站。设置中按 Header、Cookie、Args 三个维度配置拦截扩展名(如 .php、.exe、.sh 等) |

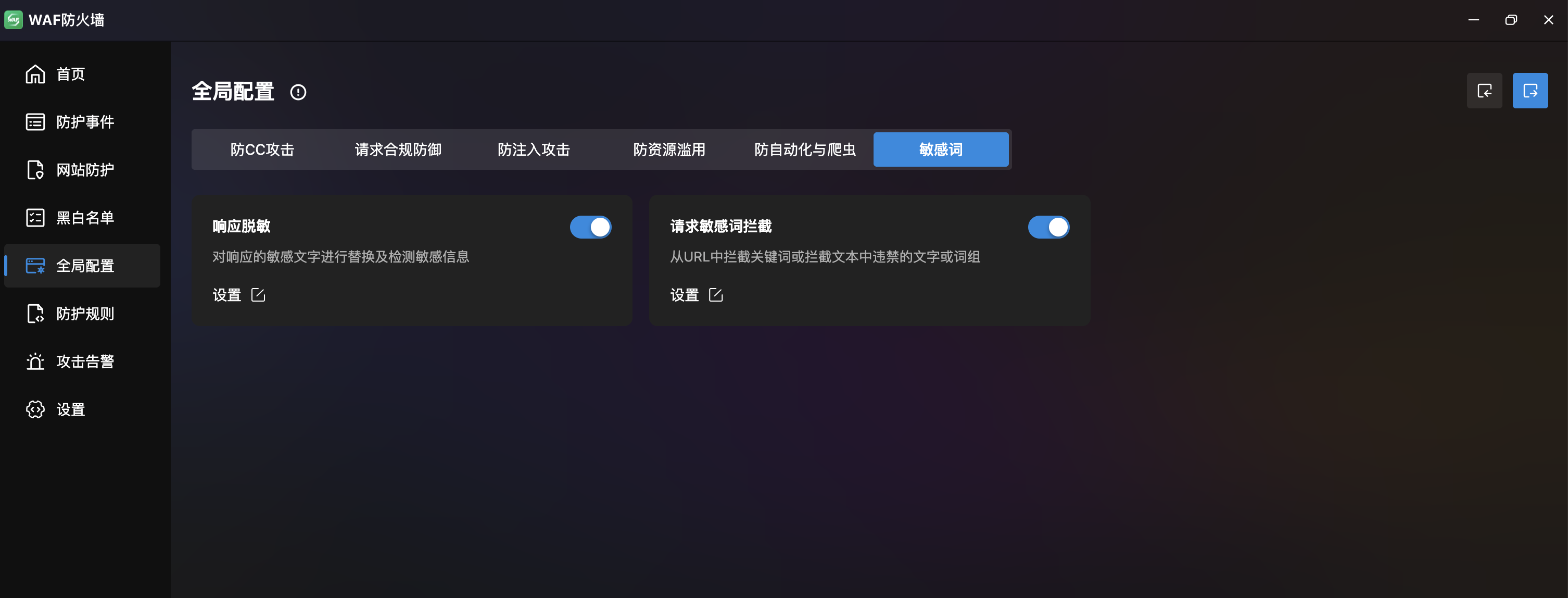

敏感词

以卡片形式展示两项敏感词防护策略:

| 功能 | 说明 |

|---|---|

| 响应脱敏 | 对响应的敏感文字进行替换及检测敏感信息。设置中提供敏感信息检测开关与敏感文字替换规则(格式:敏感文字>替换文字,一行一个) |

| 请求敏感词拦截 | 从 URL 中拦截关键词或拦截文本中违禁的文字或词组。提供两个子标签页:URL 级参数过滤(匹配模式+URL+关键词规则)、注禁词(敏感路径列表如 /cache/、/config/、/runtime/ 等) |

防护规则

多维度防护规则管理。防护规则模块提供「地区限制」「流量限制」「专属规则」「自定义规则」四个标签页,覆盖从地域封禁到 API 防刷的各类防护场景。

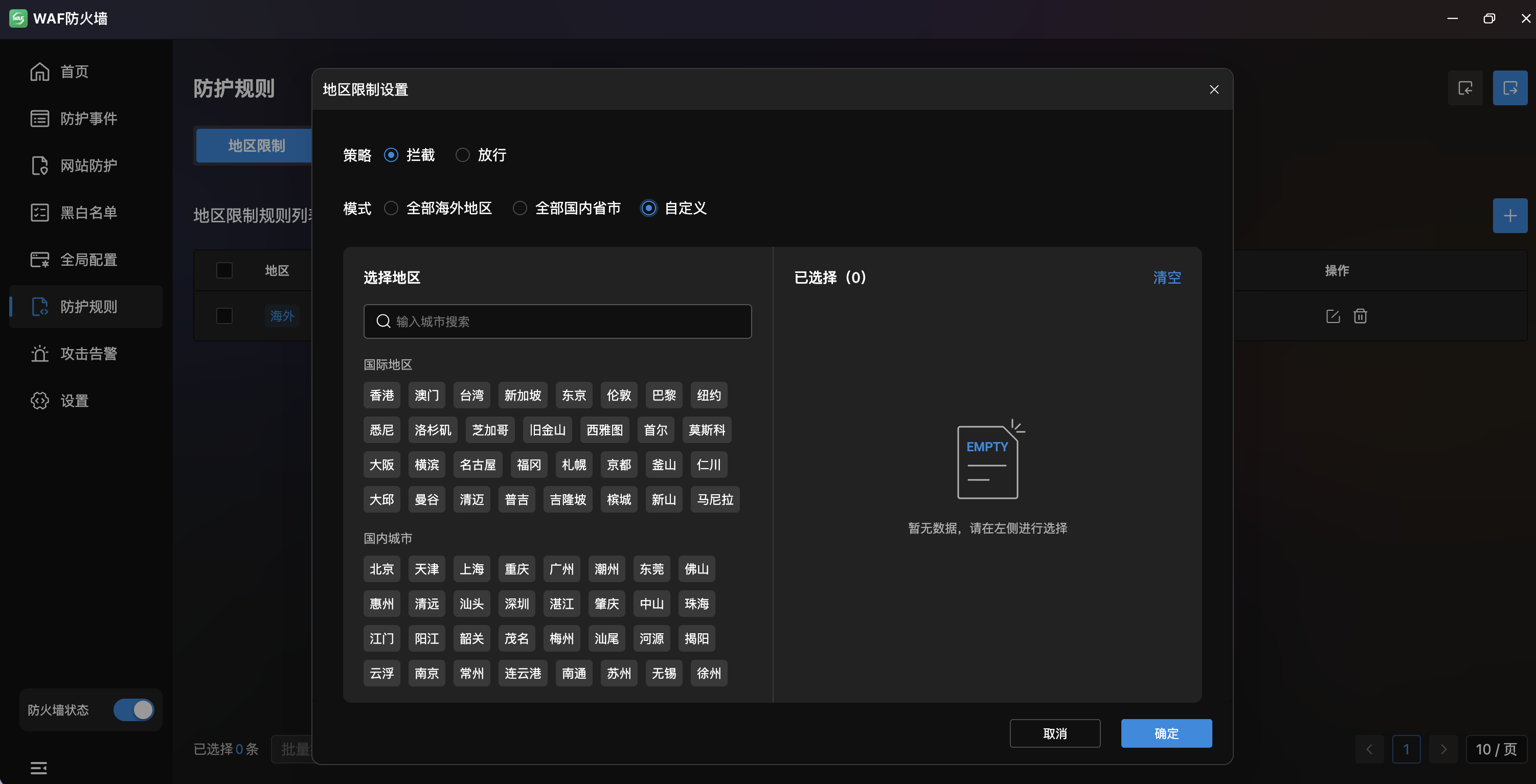

地区限制

- 地区限制规则列表:以表格展示所有地区限制规则,包含地区(以标签形式展示)、应用网站数量、触发动作、状态与操作列。

- 地区标签:每条规则以彩色标签展示限制地区(如

美国、日本、新加坡、广东、浙江等),支持国家与省市级别。 - 触发动作:每条规则设定触发动作为「拦截」或「放行」。

- 应用网站:每条规则关联一个或多个站点。点击数字可查看关联站点列表,点击编辑图标可通过弹窗搜索与勾选站点。

- 状态:每条规则提供开关控制,灵活启用/禁用。

- 操作:提供导入、导出、新增三个按钮;每条规则支持编辑与删除,列表支持拖拽排序。

- 策略:选择「拦截」或「放行」。

- 模式:支持三种模式:

- 全部海外地区:一键封禁/放行所有海外访问。

- 全部国内省市:一键封禁/放行所有国内访问。

- 自定义:手动选择城市。

- 城市选择:自定义模式下,左侧提供国际城市与国内城市列表,支持搜索。右侧展示已选城市,支持单个移除或全部清空。

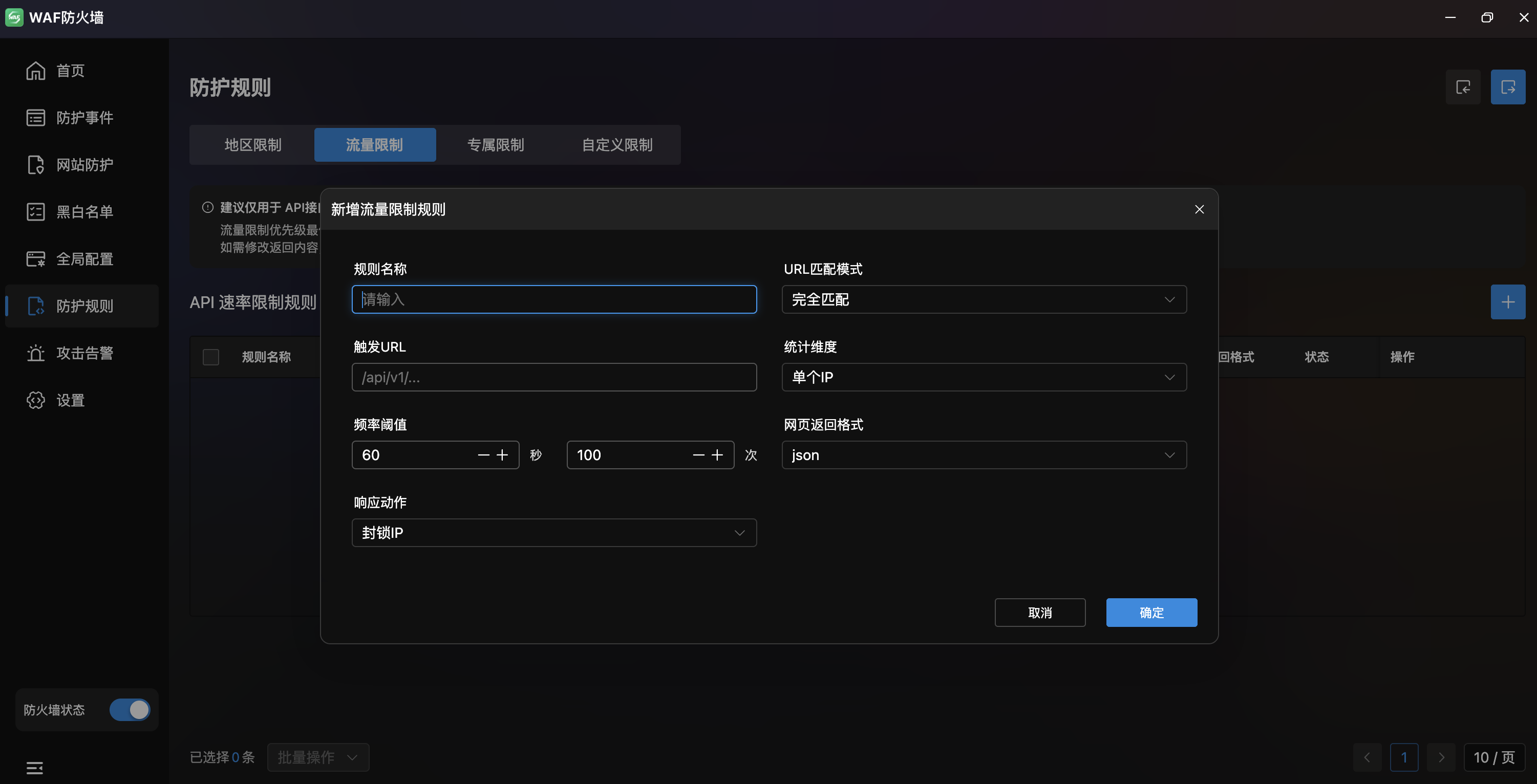

流量限制

- API 速率限制规则:以表格展示所有流量限制规则,包含规则名称、网站配置、触发URL、限制对象、频率(秒/次)、响应动作、返回格式、状态与操作列。

- 适用场景:建议仅用于 API 接口防护,流量限制优先级最低。全站开启可能影响正常用户体验。

- 返回内容:建议返回类型为 503 或 502。如需自定义返回内容,可编辑

/www/server/safewat/html目录下的limit.html和limit.json。

| 字段 | 说明 |

|---|---|

| 规则名称 | 限制规则名称 |

| URL匹配模式 | 匹配方式(完全匹配等) |

| 触发URL | 需要限制的 API 路径(如 /api/v1/...) |

| 统计维度 | 限制对象(单个IP 等) |

| 频率阈值 | 时间窗口与最大请求次数(如 60 秒 100 次) |

| 返回格式 | 触发限制后的响应格式(json 等) |

| 响应动作 | 触发后的处置方式(封锁IP 等) |

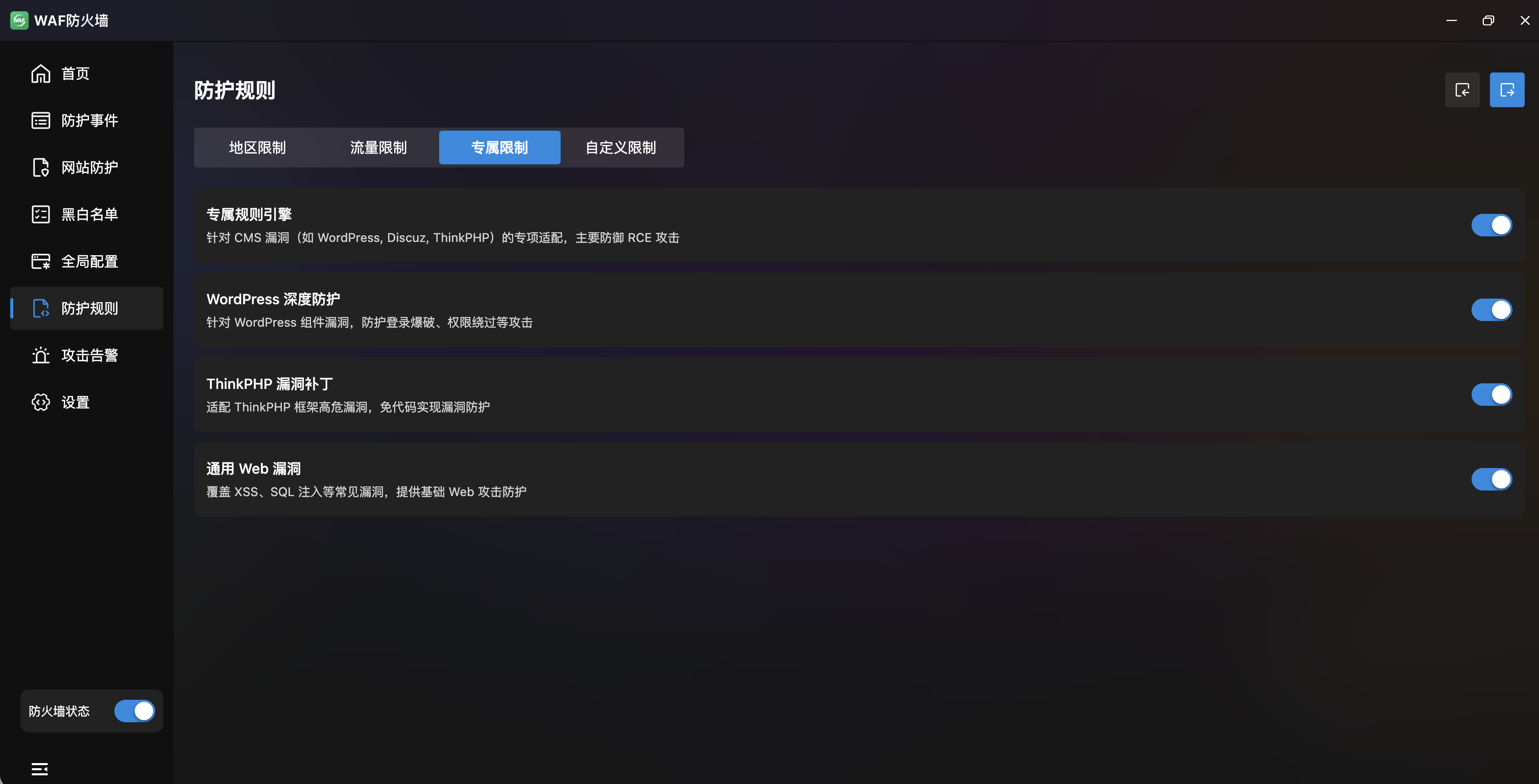

专属规则

- 专属规则引擎:总开关,针对 CMS 漏洞(如 WordPress、Discuz、ThinkPHP)的专项适配,主要防御 RCE 攻击。

- WordPress 深度防护:开关控制,启用 WordPress 专项漏洞防护。

- ThinkPHP 漏洞补丁:开关控制,启用 ThinkPHP 框架漏洞防护。

- 通用 Web 漏洞:开关控制,启用通用 Web 漏洞防护规则。

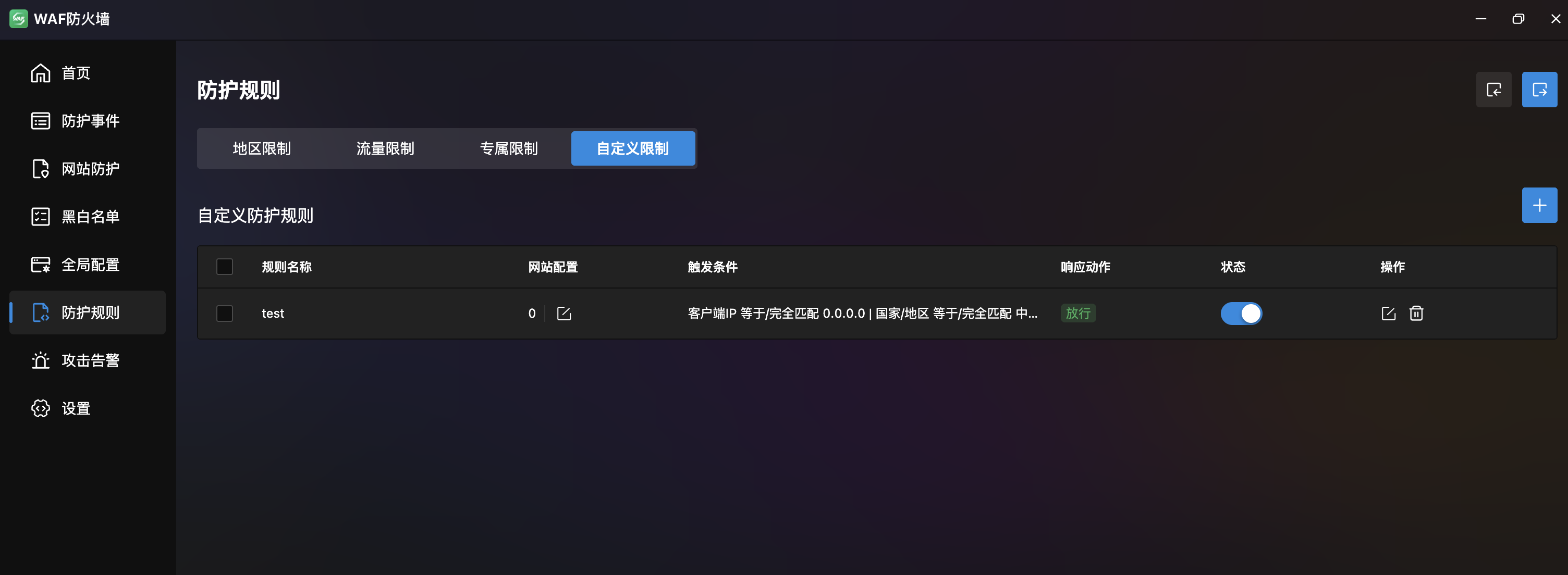

自定义规则

- 自定义防护规则列表:以表格展示所有自定义规则,包含规则名称、网站配置、触发条件、响应动作、状态与操作列。

- 响应动作:支持「拦截」「放行」「人机验证」三种动作类型。

- 操作:支持新增、编辑、删除与拖拽排序。

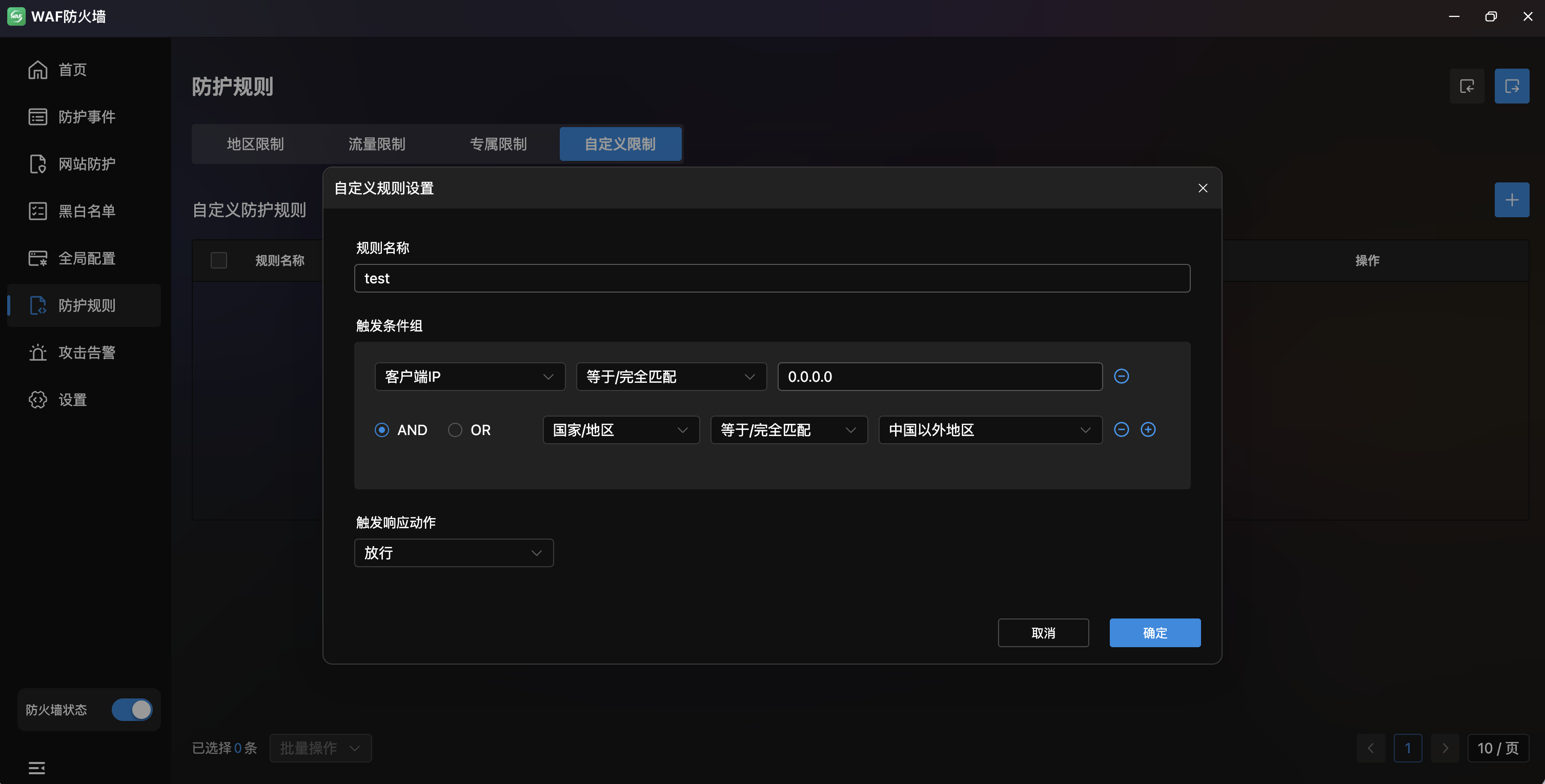

新增自定义规则

- 规则名称:输入规则名称,右上角提供 AI 辅助生成。

- 触发条件组:支持多条件组合,每行包含:

- 匹配字段:客户端 IP、URL(不带参数)等。

- 匹配方式:等于/完全匹配等。

- 匹配内容:具体匹配值。

- 逻辑关系:条件间支持

AND/OR组合,可通过 +/- 按钮增减条件。

- 触发响应动作:选择动作类型(拦截/放行/人机验证)与返回状态码(如 404)。

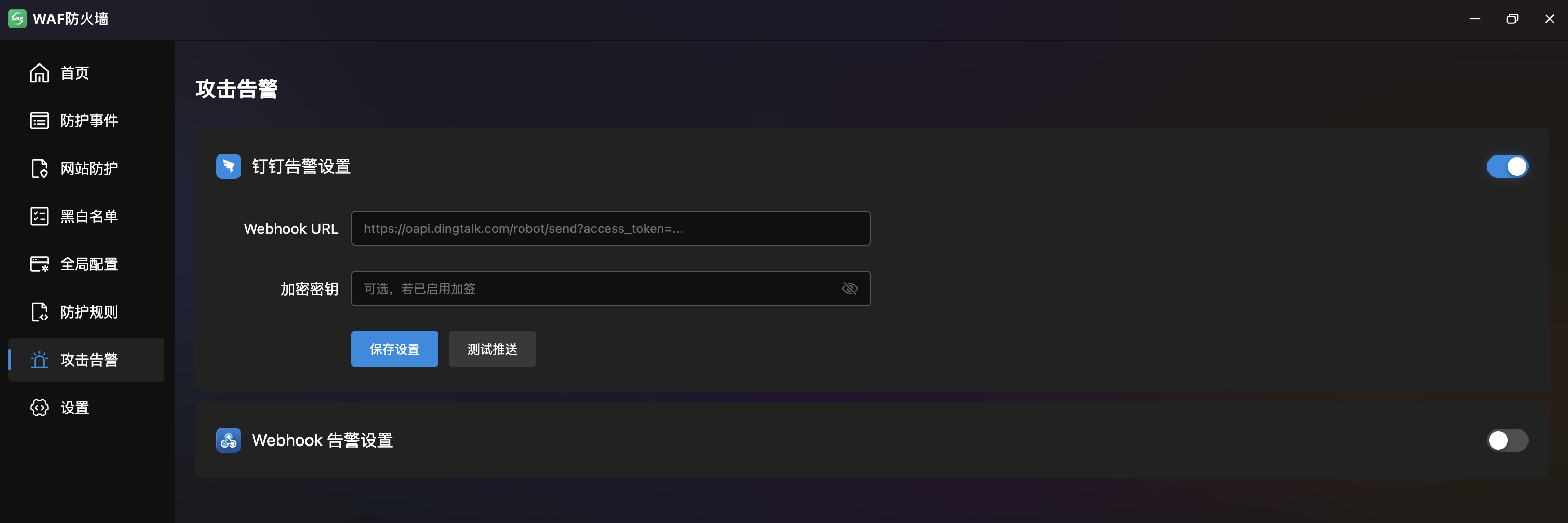

攻击告警

攻击事件实时通知推送。攻击告警模块支持将 WAF 拦截到的攻击事件实时推送至钉钉或自定义 Webhook,便于运维人员第一时间响应。

钉钉告警设置

- 开关:右上角提供开关控制,启用/关闭钉钉告警推送。

- Webhook URL:填写钉钉机器人的 Webhook 地址。

- 加密密钥:若已启用加签验证,填写对应的加密密钥(可选)。

- 保存设置:点击保存配置。

- 测试推送:点击发送测试告警消息,验证配置是否正确。

Webhook 告警设置

- 开关:右上角提供开关控制,启用/关闭 Webhook 告警推送。

- Webhook URL:填写自定义的 Webhook 接收地址。

- 测试推送:点击发送测试告警消息,验证接收端是否正常。

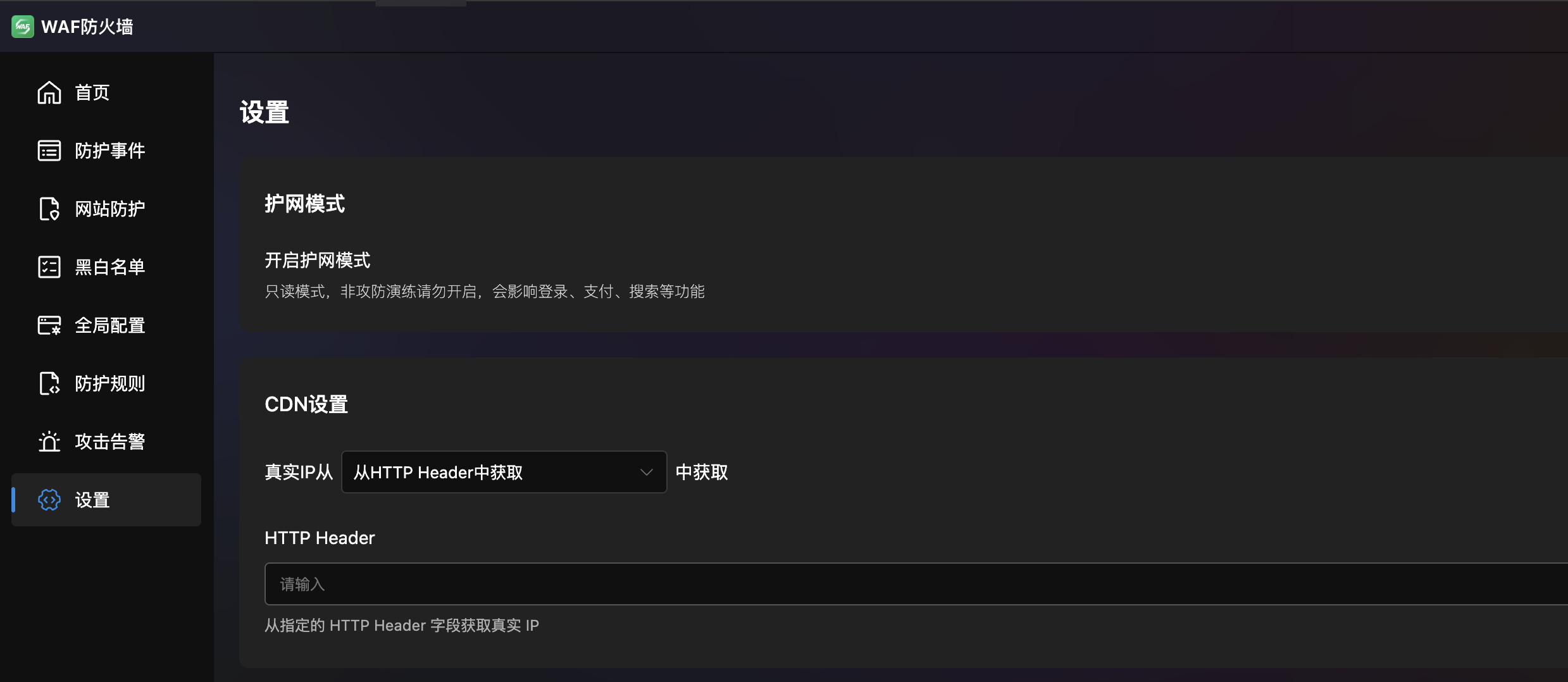

设置

WAF 防火墙全局系统设置。设置模块提供护网模式与 CDN 真实 IP 获取方式的配置。

护网模式

- 开启护网模式:开关控制,开启后 WAF 进入只读模式。

- 注意事项:非攻防演练请勿开启,开启后会影响登录、支付、搜索等正常功能。

CDN 设置

配置通过 CDN 或反向代理访问时如何获取客户端真实 IP。提供三种获取方式:

| 方式 | 说明 |

|---|---|

| HTTP Header | 从指定的 HTTP Header 字段获取真实 IP(如 x-real-ip) |

| Header 列表 | 从多个 Header 中按顺序匹配获取真实 IP(支持 x-forwarded-for、x-real-ip、cf-connecting-ip 等 14 种常见 Header) |

| X-Forwarded-For 的代理地址 | 从 X-Forwarded-For 头中按代理级别提取真实 IP(从右向左计算,1 表示最后一级代理) |